"Smart Action" là một tính năng cho phép người dùng thiết lập các hành động tự động dựa trên các điều kiện cụ thể. Những hành động này có thể được sử dụng để quản lý lưu lượng mạng, bảo mật, và tối ưu hóa hiệu suất mạng theo các kịch bản được định sẵn.

Trong khuôn khổ V3912s này thì chúng ta sẽ cho Smart Action dựa vào LOG để đưa ra hành động: gửi email, sms telegram cảnh báo; Block IP WAN / LAN

Smart Action thường dùng kết hợp với Suricata để đưa ra hành động cụ cho các log thu được. Sau đây là các template để tham khảo, từ đó có thể thay đổi yêu yêu cầu riêng của từng hệ thống. Các biến có thể sử dụng trong Smart Action để lấy thông tin:

- Số thứ tự rule : ##SMARTACT_NO##

- Model thiết bị : ##MODEL_NAME##

- Tên thiết bị : ##HOST_NAME##

- Địa chỉ MAC LAN : ##SYS_MAC##

- System uptime : ##UPTIME##

- CPU : ##CPU_USAGE##

- RAM : ##MEM_USAGE##

- Tổng NAT Session hiện tại : ##SESSION_MAX##

- Số kênh VPN H2L hiện tại : ##H2L_CONN_NUM##

- Số kênh VPN L2L hiện tại : ##L2L_CONN_NUM##

Thông tin WAN (thay số thứ tự vào)

WAN Status : ##WAN1_ST##

Tổng upload : ##WAN1_TX##

Tổng download : ##WAN1_RX##

Chuẩn bị

Cấu hình email profile nếu bạn có ý định gửi thông báo qua email

Tạo sẵn bot Telegram nếu bạn có ý định gửi thông báo qua telegram

Link hướng dẫn: Tạo BOT / Gửi cảnh báo / Biến telegram thành SMS

Cấu hình Suricata

Cấu hình IP Reputation

Thực hiện

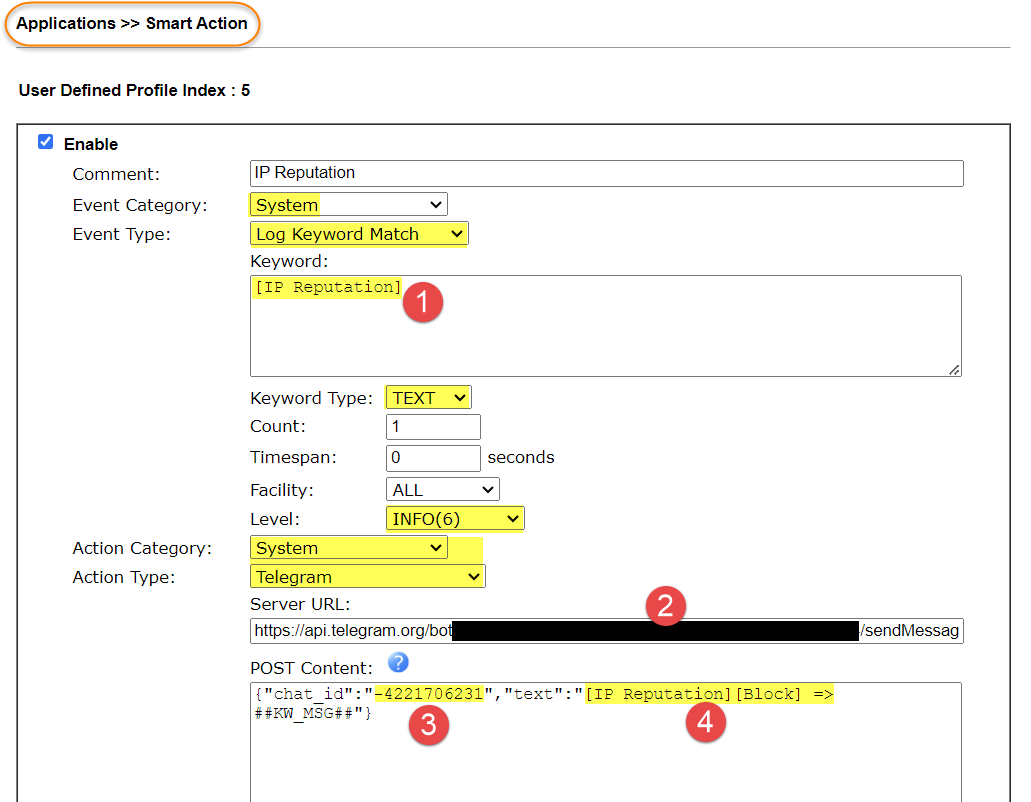

Templet 1: Gửi thông tin của “IP Reputation” về telegram

Các thông tin cơ bản như hình dưới

[1]: Đây là keyword mà chúng ta muốn Smart Action tìm kiếm (tìm thấy sẽ hành động)

[2]: Chúng ta phải tạo BOT và lấy được API sau đó thay thế vào link dưới

https://api.telegram.org/bot593580123456:AAFe1uJou1234567S83R7ju2FLfQt_kJqTiou4/sendMessage

[3]: Đây là ID telegram mà BOT sẽ gửi tin nhắn về. Nó có thể là ID cá nhân hoặc group chat

[4]: Nội dung màu xanh thì đừng đụng vào vì nó là biến của Smart Action; Nội dung màu vàng thì chúng ta chỉnh theo ý thích

{"chat_id":"-4221123456,"text":"[IP Reputation][Block] => ##KW_MSG##"}

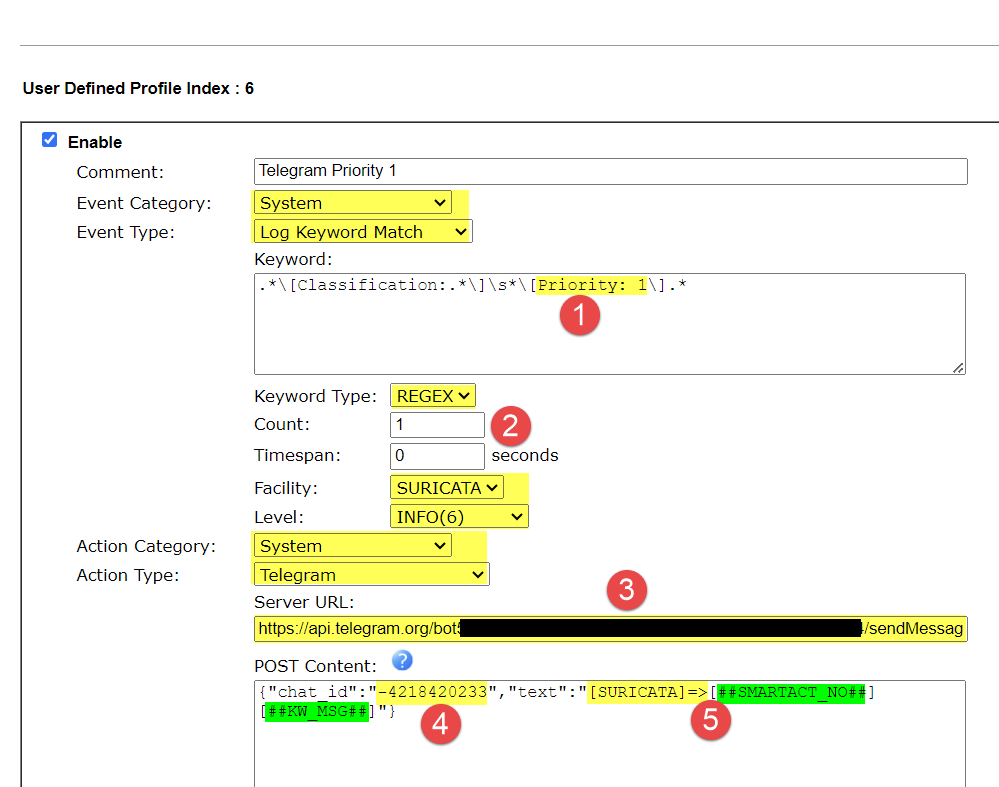

Templet 2: Gửi thông tin “Suricata priority 1” về telegram

Các thông tin cơ bản như hình dưới

[1]: Đây là keyword mà chúng ta muốn Smart Action tìm kiếm (tìm thấy sẽ hành động). Nó được định nghĩa “REGEX” trong lập trình. Các bạn thích thì xài, không thì xài theo “TEXT” ở trên cũng được

.*\[Classification:.*\]\s*\[Priority: 1\].*

[2]: Thấy được từ khóa bao nhiêu lần trong khoảng thời gian bao lâu (giây) thì mới gửi cảnh báo. Như bên dưới là chỉ cần thấy là gửi

[3]: Chúng ta phải tạo BOT và lấy được API sau đó thay thế vào link dưới

https://api.telegram.org/bot593580223437:AAFe1uJou1234567S83R7ju2FLfQt_kJqTiou4/sendMessage

[4]: Đây là ID telegram mà BOT sẽ gửi tin nhăn về. Nó có thể là ID cá nhân hoặc group chat

[5]: Nội dung màu xanh thì đừng đụng vào vì nó là biến của Smart Action; Nội dung màu vàng thì chúng ta chỉnh theo ý thích

{"chat_id":"-4218420233","text":"[SURICATA]=>[##SMARTACT_NO##] [##KW_MSG##]"}

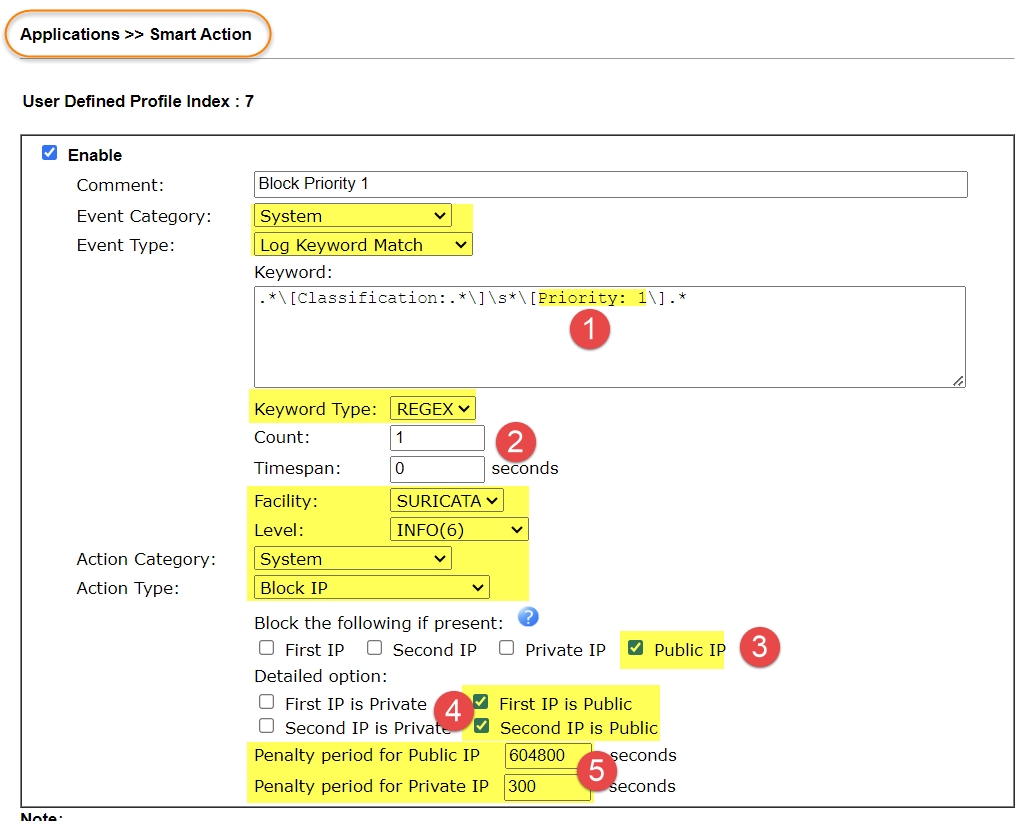

Templet 3: Block đối tượng Suricata Priority 1 (cực kỳ nguy hiểm)

Các thông tin cơ bản như hình dưới

[1]: Đây là keyword mà chúng ta muốn Smart Action tìm kiếm (tìm thấy sẽ hành động). Nó được định nghĩa “REGEX” trong lập trình. Các bạn thích thì xài, không thì xài theo “TEXT” ở trên cũng được

.*\[Classification:.*\]\s*\[Priority: 1\].*

[2]: Thấy được từ khóa bao nhiêu lần trong khoảng thời gian bao lâu (giây) thì block. Như bên dưới là chỉ cần thấy block

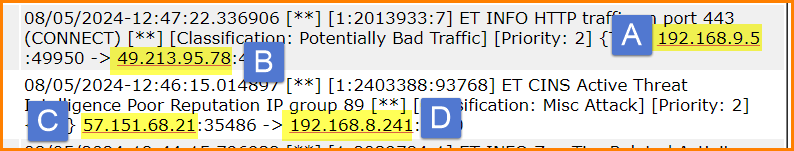

[3]: Chúng ta cần block cái gì. Hình minh họa cho thấy:

A > B, C > D: A và C là first IP ; B và D là second IP

B và C là Public IP (theo quy định quốc tế)

A và D là Private IP (theo quy định quốc tế)

[4] Detailed option: Làm rõ hơn, cụ thể hơn. Theo hình dưới thì chỉ muốn block public IP dù nó có là first hay second

[5]: Muốn block bao lâu (theo giây)

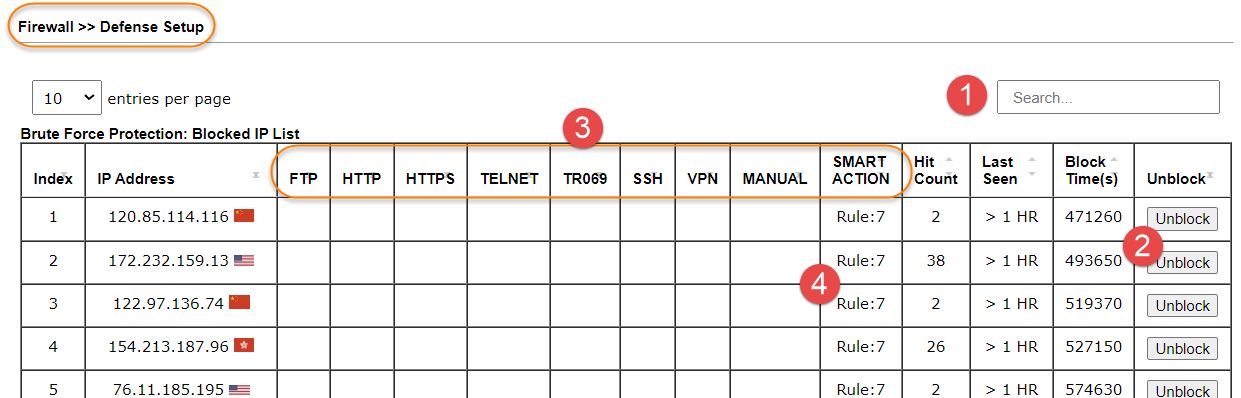

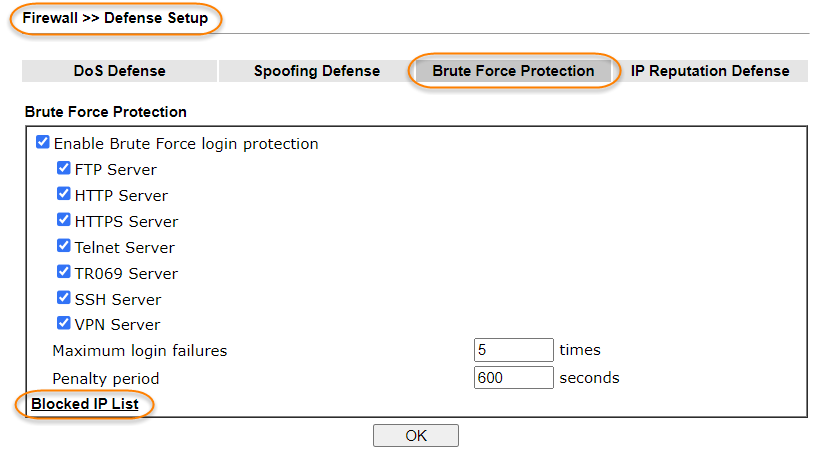

C. Xem các IP bị block bởi Smart Action và các ứng dụng khác

Vào Firewall >> Defense Setup >> Brute Force Protection, chọn Block IP list

Gỡ thì nhấn unblock [2]

Xem bị khóa bởi cái gì thì [3] và [4]

Tìm kiếm IP cụ thể có bị khóa hay không thì [1]